RCE

Remote Command Execution (Exécution de commandes à distance). Cela s’utilise pour décrire une vulnérabilité permettant de compromettre complètement une cible à distance.

Nous avons expliqué que les vulnérabilités peuvent avoir des impacts différents. Parfois peu graves : on peut changer la couleur du profil d’un autre utilisateur. Parfois très graves : on peut provoquer un virement bancaire sur le compte d’un autre utilisateur.

Nous avons expliqué que «compromettre une cible» signifie «avoir le contrôle total de cette cible».

Toutes les vulnérabilités ne sont pas suffisamment graves pour permettre de compromettre la cible qu’elles affectent.

Il y a une classe de vulnérabilités dont les impacts sont très graves : c’est celle où le pirate obtient un accès à une interface de commande de la cible. Une telle interface se nomme un terminal (ou un shell en anglais) et permet de ... tout faire.

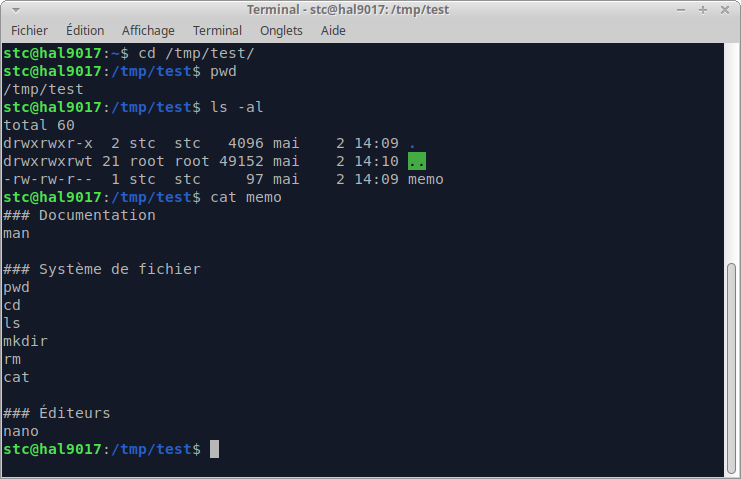

Le grand public n'a généralement jamais vu ou utilisé de terminal sur un ordinateur, car ce n'est pas facilement utilisable sans des compétences avancées en informatique. Mais pour rendre ça plus, concret, ça ressemble visuellement à ceci :

Alors à quoi ça sert ? Et bien à tout justement. C'est un outil qui permet de demander directement à l'ordinateur de faire quelque chose.

Quand vous, vous voulez supprimer le fichier Image01.jpeg de votre ordinateur, vous ouvrez l'explorateur de fichiers, vous allez jusqu'au dossier Images, vous faites un click droit sur le fichier Image01.jpeg, puis vous cliquez sur "Supprimer" et enfin vous confirmer le message qui vous demande si vous voulez vraiment faire ça.

Quand un informaticien veut le faire avec le terminal, il a juste à taper rm -rf C:\Users\David\Images\Image01.jpeg.

Il s'agit d'un exemple simple, l'idée étant que c'est beaucoup plus rapide et qu'on peut faire ce qu'on veut en une seule étape (plutôt que de devoir faire 10 clics, ouvrir des menus, etc).

Ce que vous devez retenir, c'est que tout ce qu'il est possible de faire sur un ordinateur, on peut le faire depuis cet unique outil qu'est le terminal. Et donc symétriquement, quelqu'un qui peut accéder à cet unique outil qu'est le terminal ... peut tout faire sur votre machine.

Donc, plutôt que de décrire l’infinité des malversations que pourrait imaginer le pirate (vol de données, altération de données, destruction de données, altération du fonctionnement d'un programme, détournement d’usage, usurpation d’identité, ...) on utilise un terme générique : exécution de commandes arbitraires (arbitrary command execution en anglais).

Ça veut dire que le pirate peut envoyer des commandes au terminal, donc qu'il peut faire ce qu’il veut.

Mais l’autre dimension déterminante d’une vulnérabilité, c’est son exploitabilité : est-ce que c’est facile ou difficile d'en arriver à ce terminal ? Est-ce qu’il faut être connecté sur la machine ou peut-on le faire sans compte ? Est-ce qu’on peut l’exploiter depuis Internet ou bien seulement depuis le poste vulnérable ? Etc.

Le cas le plus grave, c’est quand c’est exploitable depuis tout Internet (puisque vous avez alors 4 milliards d’adversaires potentiels) et qu’il n’y a pas besoin d’avoir de compte. On appelle cette configuration Remote Unauthenticated (il n’y a pas de traduction communément utilisée en français mais ça se traduirait par «à distance, non authentifié»).

Et donc, quand on combine l’impact le plus grave possible (arbitrary command execution) avec l’exploitabilité la plus dangereuse (remote unauthenticated) on appelle ça Remote Command Execution (parce que ce serait long d’écrire remote unauthenticated arbitrary command execution).

La blague quand on essaye d’expliquer en quelques mots ce qu’est une RCE c’est de dire : «c’est quand ton ordinateur, c’est plus ton ordinateur». Pour traduire le fait que le pirate a le contrôle total de ta machine.

«Deux RCE ont été trouvées sur Windows 10» : deux vulnérabilités viennent d’être rendues publiques, elles affectent Windows 10 et permettent à un adversaire depuis Internet d’obtenir le contrôle total du système.

«J’ai RCE le serveur ERP» : j’ai trouvé une vulnérabilité permettant d’obtenir le contrôle total du serveur ERP, à distance.