Man in The Middle

(Parfois abrégé MiTM) C’est une situation où un pirate se trouve entre un utilisateur et le service qu’il consulte.

On retrouve parfois la traduction française «homme du milieu» mais elle n’est pas vraiment utilisée par les professionnels. Personnellement je le traduis par «position d’interception» qui me semble mieux décrire le sens.

Pour comprendre pourquoi il existe un terme spécifique à cette situation, il faut comprendre le cas normal.

Quand un utilisateur (un internaute) ouvre son navigateur et va sur un site Web, voici le cheminement de sa connexion :

- son ordinateur envoie une requête au routeur de son réseau (généralement c’est la Box de son fournisseur d’accès Internet (FAI) : Free, Bouygues, Orange, ...) ;

- ce routeur transmet la requête à travers l’infrastructure du fournisseur d’accès Internet (via plusieurs autres routeurs) ;

- le fournisseur de l’utilisateur transmet cette requête à l’infrastructure du fournisseur du site Web ;

- ce fournisseur achemine cette requête, via plusieurs routeurs, jusqu’à l’ordinateur qui héberge le site Web (que l’on appelle un serveur).

Donc quand vous consultez une ressource sur Internet, vos requêtes passent par une dizaine de routeurs appartenant à divers fournisseurs (qui sont généralement des entreprises commerciales).

On considère généralement que la plupart des états peuvent observer ce trafic car on soupçonne (où l’ont sait) qu’ils disposent d’un pied dans l’infrastructure de leurs FAI nationaux (car ceux-ci ne peuvent pas exercer sans l’accord de l’état).

Mais un pirate, lui, ne peut voir ces requêtes, il n’est pas sur le chemin.

Pour les voir, il faudrait qu’il ait compromis un des maillon de la chaîne : votre ordinateur, le site Web ou un des routeurs intermédiaires.

OU BIEN, qu’il ait un moyen de vous faire passer par un autre chemin que celui que nous avons décrit.

On parle donc de Man in The Middle lorsque le pirate a réussi à produire l’un de ces deux cas de figure (compromettre un maillon de la communication ou détourner cette communication).

Premier exemple : le pirate a réussi à déposer un malware sur votre poste (via du phishing par exemple). Ce malware peut alors intercepter les communications émises par votre navigateur (puisqu’il est installé sur le même ordinateur).

Second exemple : vous êtes connecté au WiFi du MacDo ... sauf qu’en fait ce n’est pas le vrai WiFi du MacDo. C’est un pirate (assis non loin de vous) qui émet un faux point WiFi appelé «MacDo WiFi». Donc les requêtes de votre ordinateur passent par le routeur du pirate. Même si votre trafic est bien acheminé, le pirate a pu les observer au passage.

Troisième exemple : vous êtes connecté au vrai WiFi du MacDo, mais un pirate y est connecté aussi. Et ce pirate va prétendre être le routeur (à la place du vrai routeur), par une méthode dont je vous épargne les détails (sachez juste que c’est faisable assez facilement). Là aussi, le pirate acheminera vos requêtes au vrai routeur, donc vous ne détecterez aucune perturbation, mais aura peu observer la communication au passage.

Maintenant, quel est l’intérêt pour le pirate d’observer votre trafic Internet ?

Et bien quand vous vous connectez à un site Web, vous allez renseigner votre mot de passe. Si le pirate l’observe au passage, il peut alors aussi se connecter à votre compte à votre place.

Pareil si vous renseignez vos codes de carte bleu pour payer sur Internet. Le pirate ayant pu les capter peut alors effectuer des achats frauduleux avec votre compte.

Et on peut imaginer d’autres informations sensibles, utiles de près ou de loin pour le pirate (via de la revente ou du chantage) : des photos de vous, des données médicales, etc.

Pour éviter que toutes ces données soient immédiatement observables par un adversaire en position de Man in The Middle (un pirate ou un état), la plupart des ressources sur Internet sont désormais chiffrées.

C’est notamment le fameux HTTPS au lieu de HTTP (le cadenas à côté de l’adresse du site Web). Mais c’est aussi le cas pour les services modernes de courriel.

Cependant, l’adversaire en position de Man in The Middle peut tout de même tenter de vous tromper en vous incitant à établir une connexion chiffrée avec lui, plutôt qu’avec le vrai site web.

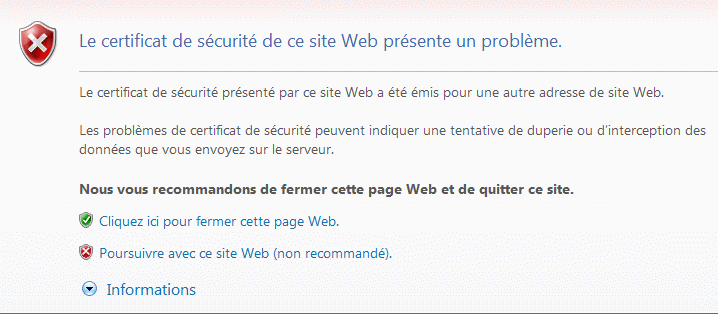

Les détails seraient trop techniques à expliquer mais cette fameuse page (que vous avez sûrement déjà vue) est souvent le symptôme de cette situation :

Donc le Man in The Middle n’est pas une vulnérabilité ou une attaque. C’est une position qui favorise l’adversaire, mais qui n’est pas suffisante, seule, pour qu’il réussisse une malversation.